VoIP 系统从规划到部署阶段,安全都是最应该考虑的因素之一。本文档为 3CX 提供了简单明了的指导原则,可以帮助您使 IP PBX 系统更加适应网络攻击。

1 使用强密码保护管理界面页面

大部分现代 IP PBX 都使用网页界面来进行管理。事实上,为管理界面设置一个强密码是非常简单实用的方法。有一些 PBX 在装好后会使用默认密码,如果使用这样的默认密码会为日常的使用埋下非常大的隐患。

因此在安装期间就设置好一个强密码对于 VoIP 的保护至关重要。如果你的 PBX 不是运行在专有硬件上的话,那应该是运行在 Windows 或者 Linux 系统之上。这类系统都会有远程管理工具,比如 RDP 和 SSH,以便管理员管理和维护。而网络上的一些攻击者会对系统上的一些公共用户名的服务进行主动或盲目的暴力攻击。因此,为这些高权限用户帐户选择强密码非常重要。

2 为话机设置强健且独一无二的密码

在 IP PBX 当中另一处需要使用密码的地方就是 IP 话机了。有一些 IPPBX 会允许不填密码跳过这个步骤。为 IP PBX中的每一个分机都提供足够强且唯一的密码。

在 PBX 中比较常见的错误是分机的密码和分机号相同。比如分机 100 的密码也是 100,以此类推。攻击者们会利用这种行为进行攻击。因此要尽可能对密码使用已知或可以预测的模式。

3 在设计阶段实施 VoIP 安全性

如果在一开始就将安全看作优先事项,则您可以更有可能获得安全保障。一个健康的计划就可以让您以后免除噩梦般的困扰。VoIP 安全性其实就是将风险降低到可接受的水平。实现这一目标的最佳方法是从一开始就将安全性作为优先事项。

3CX还提供额外的内置VoIP防黑客安全设置,以帮助您完成此任务,例如使用安全SIP,多种可配置的反黑客设置和IP黑名单,使IP PBX系统更能抵御网络攻击。

4 尽可能的隔离

安全人群往往是 KISS 原则的粉丝 – Keep It Simple Stupid。保持简洁&愚蠢。

隔离通常可以让复杂网络简单化。而且隔离还有额外的优点,它可以减少网络阻塞,提升网络性能;当发生故障时故障也不会影响到其他区域,提升安全性。需要注意的是,在网络设计方面,没有一个可以解决所有的 VoIP 安全问题的公式。在不同的需求下,解决的方案也不尽相同。

举个例子:对于同一个 IP PBX 来说,一家酒店的安全需求和一家公司的安全需求是不一样的。在酒店中,IP PBX 可能不需要访问系统的其他部分,因此可以与酒店的内部网络物理隔离。另一方面,企业中的 IP PBX 可能会让用户部分使用软电话,因此需要将 PBX 放在内部网络中。

5 减少与不受信任的网络的接触

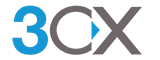

在大多数情况下并不需要将 IP 电话暴露在公网。因此 IP 话机应该在防火墙的严格接入控制规则后面。这样可以防止 VoIP 间谍(也称作 SPIT)以及直接针对 VoIP 话机的其他网络攻击。同样,如果 ip PBX 不需要访问互联网,那么将其置于受保护的网络上可以大大减少暴露,降低被攻击的风险。

当 IP PBX需要在网络上开放服务时,最好只开放互联网需要访问的服务。

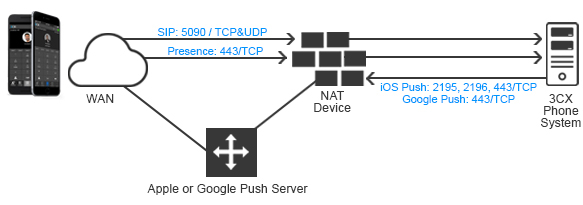

6 使用 IDS(Intrusion Detection System)

在 VoIP 安全方面,实现所有预防措施只是完成了一半的工作。主机入侵检测系统(Intrusion Detection System)的工作是帮助系统管理员和安全分析师在为时已晚之前识别可能的攻击。

基于主机的入侵检测系统(host-based IDS, HIDS),可用于通过日志文件,事件日志和文件系统修改来识别对目标系统的攻击。

网络入侵检测系统(Network IDS,NIDS)可以通过监视网络来识别攻击。NIDS 的一个示例是免费提供的 Snort,它可以配置为监视网络以进行基于 VoIP 的攻击,并在发生此类事件时向系统管理员发出警报。

7 监视网络占用

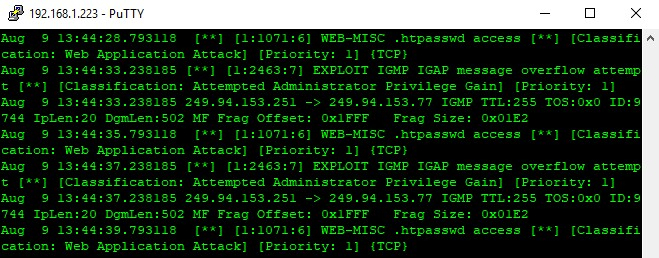

基于网络攻击 IP PBX 的另一种方法是监视网络使用情况。

Netflow 是思科通过提供有关网络用户和应用程序以及高峰使用时间的信息来实现此目的的方法。

MRTG(Multi Router Traffic Grapher)是一个开源工具,它还允许网络运营商监控网络使用情况,提供图形以直观地识别异常网络活动。

在发生此类事件后,负责检测基于网络的攻击的运营商应进行调查,以确定流量是否合法。已知针对VoIP PBX系统的某些攻击(例如密码暴力攻击)会产生大量网络流量,并且可以通过使用所描述的方法来检测这些攻击。

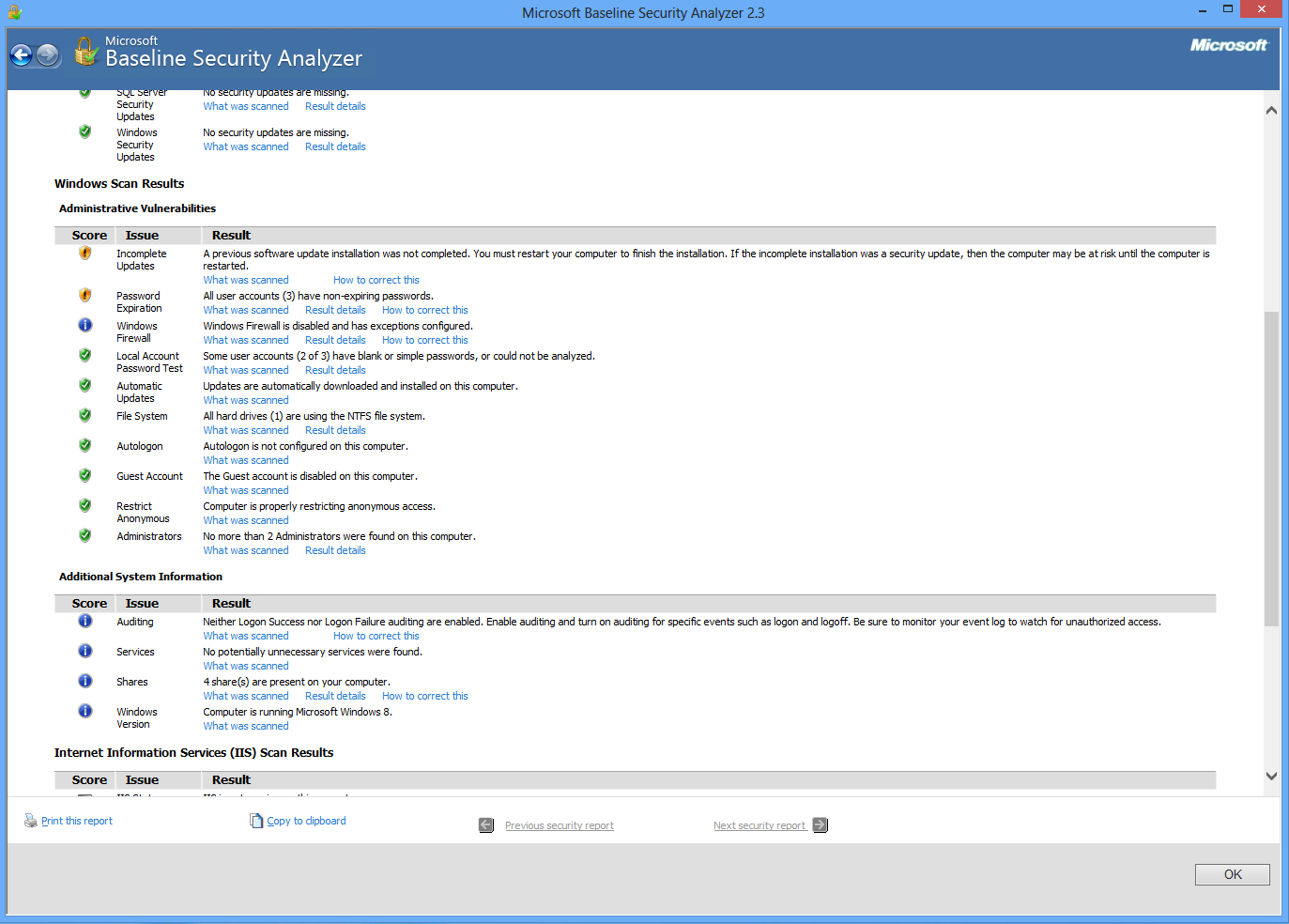

8强化操作系统

强化IP PBX电话系统的任何操作系统的一种方法是停止任何不必要的服务并识别所有安全漏洞。大多数系统运行对其执行的功能不必要的服务,并且应禁用对IP PBX功能不重要的所有服务。比如 Windows 中的 IIS 和 Linux 中的 Sendmail。

除了禁用不必要的服务之外,还有各种特定于操作系统的设置,可以调整这些设置以使基本操作系统更安全,并且可以使用各种工具来识别漏洞和安全风险。比如,在 Windows 上建议禁用 LM (LAN Manager)和 NTLM v1(NT LAN Manager),除非需要向下兼容。

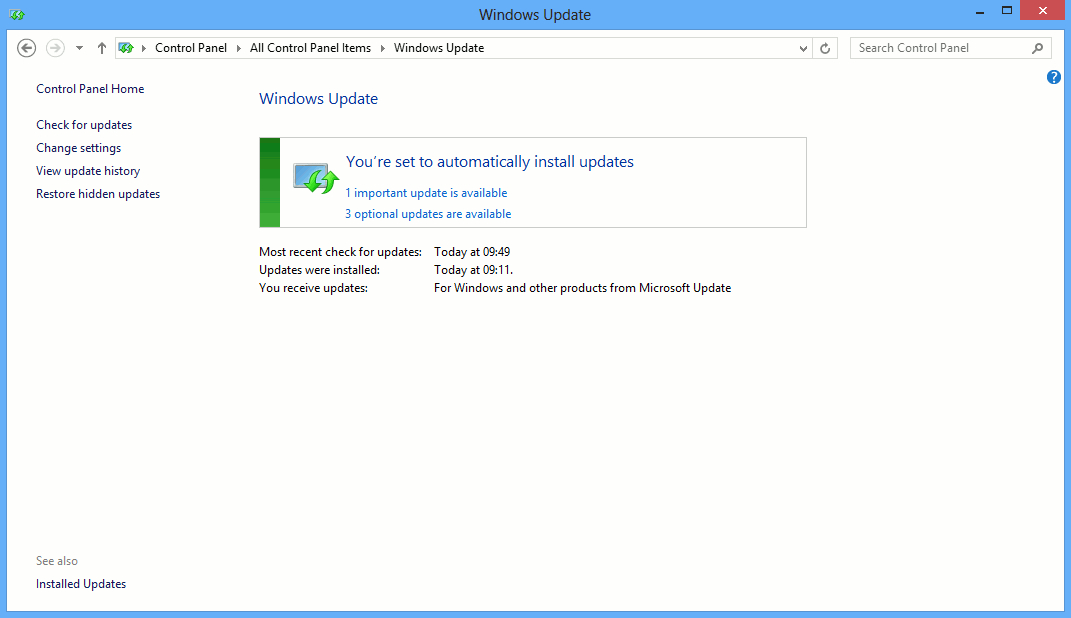

9 将系统升级到最新

现代操作系统会定期打补丁以应对安全补丁。启用自动安全更新,并确保使您的系统保持最新。

10 将话机固件升级到最新

SIP 桌面话机会不时以固件更新的形式获得安全更新。攻击者利用固件安全漏洞将易受攻击的 SIP 话机变成监听设备设备。 3CX 的固件升级功能使您可以确保将 IP 电话更新为最新的固件版本,并最大限度地减少安全入侵。

总结

随着 VoIP 电话迅速获得市场份额并且全世界的公司正在欣赏和采用这些优势,因此必须考虑 VoIP 安全性的影响。在 IP PBX中轻松实现 VoIP 安全性,确保可以保护 VoIP 电话系统免受网络攻击。