您收否遇到过当您已经安装了3CX电话系统,您的VoIP 提供商线路帐户注册正常,几次成功的呼叫测试证明一切正常。然而当你将产品投入生产了。然后您发现,一旦您同时进行多个通话,线路就会停止正常工作!!!!!!!!通话不打进,注册失败,无法解释的单向音频或无音频行为,您就纳闷了,这到底是怎么回事。

防火墙和NAT简介

现在很多的防火墙和NAT设备始终在尝试做更多事情来保护您的网络。在某些情况下,他们很有可能做得太多。这样反而会适得其反。检查您的设备,看看它是否具有保护您的网络免受“洪水(Flood)”型攻击的功能。来自VoIP提供商的VoIP呼叫将向您的网络传递恒定的UDP RTP数据包流,以传递呼叫的音频内容,一些防火墙设备可能会轻易将其误解为对您的洪水型(Flood)攻击或DoS(拒绝服务)攻击网络。

上面的示例显示了防火墙设备中典型的DoS保护选项的外观(此处已禁用DoS防御)–因此,您可以更改或调整其中的某些设置(尤其是UDP Flood防御),以使事情正常进行。完全禁用DoS防御(仅用于故障排除)是一种确定是否是问题原因的简单方法。

当您遇到我们开头说的那些问题后,检查防火墙或者NAT设备是否具备DOS和Flood保护功能并确认是否开启了该项功能,这样可能会第一时间找出问题的所在,从而快速解决问题。

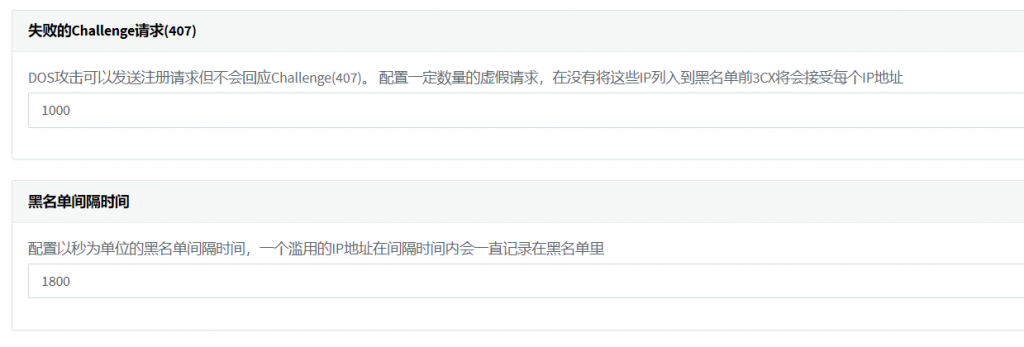

3CX的安全设置

那么当我们禁用DoS和Flood保护后又如何确保3CX遇到类似的攻击呢?实际上在3CX的设置中有安全设置选项。对于DoS攻击我们可以设置虚假请求的数量,并设置黑名单时间,当达到一定数量的虚假请求,就会将发送请求的IP加入黑名单。

另外3CX还根据一段时间内的数据包数量设置了安全屏障等级,从而有效的保护3CX系统。